Vulnerabilidade ao núcleo do Drupal altamente crítica afeta mais de 1 milhão de sites

- Thursday, 29th March, 2018

- 14:11pm

Ontem, a equipe de segurança do Drupal anunciou uma vulnerabilidade não-autenticada de execução remota de código altamente crítica no núcleo do Drupal. A vulnerabilidade permite que um invasor aproveite vários vetores de ataque e assuma o controle total de um site. A equipe do Drupal estima que, no momento do anúncio, mais de um milhão de sites foram afetados - cerca de 9% dos sites do Drupal. Eles também relataram que, ao que sabem, não estavam sendo ativamente explorados.

Normalmente, não abordamos as vulnerabilidades do Drupal neste blog, mas, dada a natureza e o escopo do problema, nos sentimos compelidos a ajudar a espalhar a notícia por meio desse anúncio de serviço público (PSA).

Os proprietários de sites devem atualizar para uma versão segura do núcleo do Drupal imediatamente. Embora os relatos de explorações não ativas sejam reconfortantes, o anúncio atrairá muita atenção dos invasores. Dada a natureza da vulnerabilidade, haverá literalmente uma corrida entre os proprietários de sites atualizando e os invasores descobrindo uma exploração.

Aqui está um resumo de alto nível das ações impactadas e recomendadas das versões:

- Sites executando o Drupal 8.x devem atualizar para a versão 8.5.1

- Sites executando o Drupal 7.x devem atualizar para a versão 7.58

- Existem patches disponíveis para as versões 8.3.xe 8.2.x

- Os sites que executam versões de fim de vida precisarão atualizar para uma versão suportada do Drupal

Uma visão geral mais detalhada das recomendações de atualização da equipe de segurança do Drupal está disponível no Drupal.org. Eles também publicaram um FAQ detalhado .

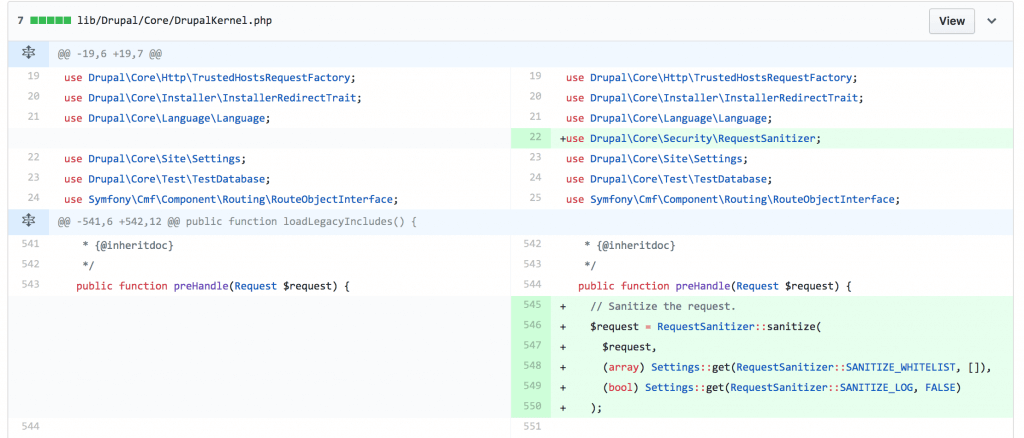

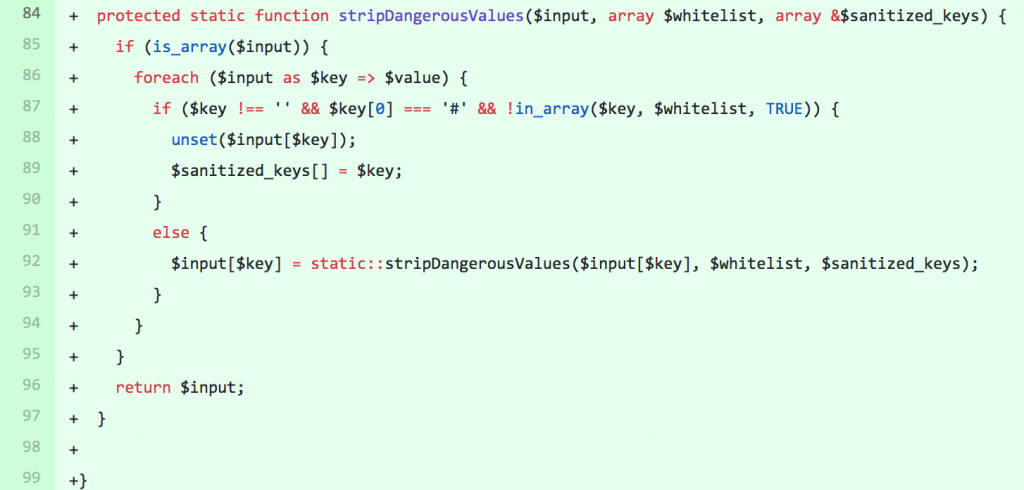

Observando a diferença entre os patches fornecidos pela equipe do Drupal, eles revelam uma nova DrupalRequestSanitizerclasse usada para higienizar a entrada do usuário.

Essa classe é usada para filtrar valores da string de consulta, corpo da postagem e cookies que começam com #.

Uma prova de conceito que demonstra o ataque ainda não foi divulgada, mas esperamos que uma seja disponibilizada em breve.

Este ataque foi apelidado de “Drupalgeddon 2”. O Drupalgeddon anterior foi tão severo quanto este, e teve ataques automatizados contra sites Drupal não corrigidos em questão de horas após o anúncio público da vulnerabilidade ter sido feito.

Ajude-nos a divulgar essa vulnerabilidade potencialmente desagradável a outros proprietários de sites para que eles possam ficar um passo à frente dos invasores.